Sicherheit an erster Stelle

One Time Secret (OTS) ist ein Werkzeug, das es Benutzern ermöglicht, vertrauliche Informationen sicher auszutauschen, ohne diese Informationen dauerhaft zu speichern oder zu veröffentlichen. Das Konzept basiert auf dem Prinzip der Einmaligkeit, d. h. die geteilten Daten können nur einmal abgerufen und danach nicht mehr angezeigt werden. Hier sind einige wichtige Merkmale von One Time Secret:

- Einmalige Anzeige: Die geteilte Information kann nur einmal angezeigt werden. Nachdem der Empfänger sie gesehen hat, wird sie aus dem System gelöscht.

- Passwortschutz: Der Ersteller des „Geheimnisses“ kann ein Passwort festlegen, um sicherzustellen, dass nur autorisierte Personen darauf zugreifen können. Der Empfänger benötigt dieses Passwort, um die Information anzeigen zu können.

- Ablaufdatum: Der Ersteller kann auch ein Ablaufdatum festlegen, nach dem das Geheimnis automatisch gelöscht wird, auch wenn es nicht angesehen wurde.

- Sicherheit: One Time Secret verwendet Verschlüsselung, um die Daten während der Übertragung zu schützen.

- Anonymität: Die Plattform erfordert normalerweise keine Anmeldung oder Registrierung, wodurch die Nutzung weitgehend anonym ist.

- Es werden darüber hinaus Dokumente bis zu einer Größe von 4 MB unterstützt.

One Time Secret ermöglicht es beispielsweise, vertrauliche Informationen wie Passwörter, Schlüssel oder private Nachrichten temporär und sicher mit jemandem zu teilen.

One Time Secret Lösung von Skaylink

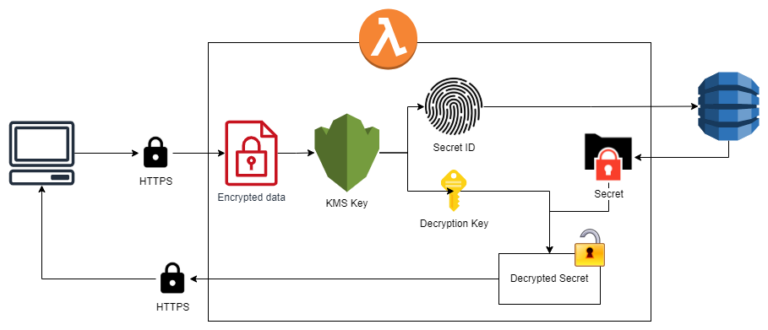

Auch wir bieten für unsere Kunden eine eigenen OTS-Service an, welcher auf verschiedenen AWS Services basiert.

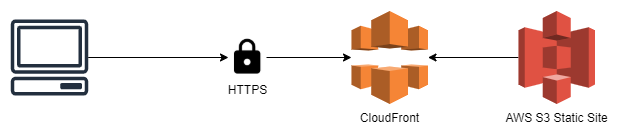

Schritt 1

Der Client verbindet sich mit der Anwendung, bei der es sich um eine statische S3-Website hinter CloudFront handelt.

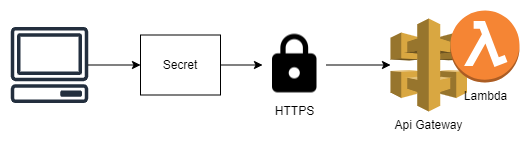

Schritt 2

Der geheime Text wird vom Client sicher an eine Lambda-Funktion gesendet, die hinter einem API-Gateway läuft.

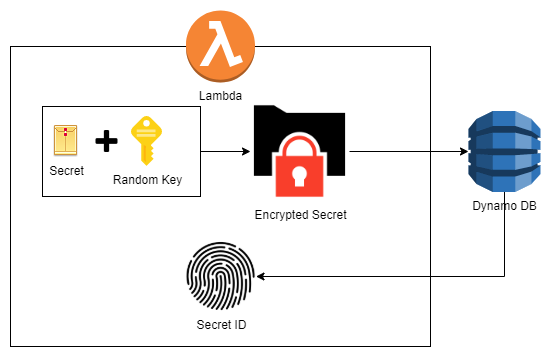

Schritt 3

Die Lambda-Funktion erzeugt einen zufälligen Schlüssel, der zur Verschlüsselung des Geheimtextes verwendet wird.

Anschließend wird das verschlüsselte Geheimnis in einer Dynamo-DB gespeichert.

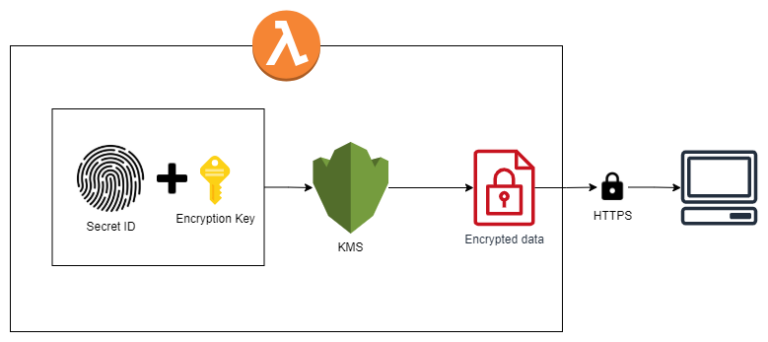

Schritt 4

Die ID des verschlüsselten Geheimnisses wird mit dem Verschlüsselungsschlüssel kombiniert, und beide werden mit einem KMS-Schlüssel wieder verschlüsselt.

Die resultierenden Daten werden an den ursprünglichen Client zurückgeschickt.

Schritt 5

Der Empfänger des geheimen Links sendet die verschlüsselten Daten an das Backend.

Die Lambda-Funktion verwendet denselben KMS-Schlüssel, um diese Daten zu entschlüsseln und die geheime ID und den KEY zu extrahieren, mit denen sie ursprünglich verschlüsselt wurden.

Beachten Sie, dass dieser KEY niemals im Backend gespeichert wird, so dass selbst ein direkter Zugriff auf die Dynamo-DB-Tabelle nutzlos ist.

Das extrahierte Geheimnis wird dann entschlüsselt und wieder über HTTPS an den Client gesendet.

Sie haben Interesse an dieser Lösung für Ihr Unternehmen? Kontaktieren Sie uns gerne für weitere Informationen.