Head of Edge & Endpoint

Expert Consultant

Microsoft hat angekündigt, dass im Jahr 2026 wesentliche Secure-Boot-Zertifikate auslaufen und eine Aktualisierung der Certificate Authorities (CA) notwendig wird. Mit diesem Beitrag informieren wir Sie umfassend über die technischen Grundlagen, die betroffenen Zertifikate, die Auswirkungen des Ablaufs sowie konkrete Maßnahmen und Fristen für IT-Admins.

Betroffene Systeme

- Windows 10, Windows 11

- Windows Server 2012 bis 2025

- Physische und virtuelle Maschinen (VMs)

- Dual‑Boot‑Linux‑Systeme (über Windows Updates betroffen)

Nicht betroffen:

- Copilot+ PCs, die ab 2025 veröffentlicht werden

1. Grundlagen von Secure Boot: Architektur und Vertrauenskette

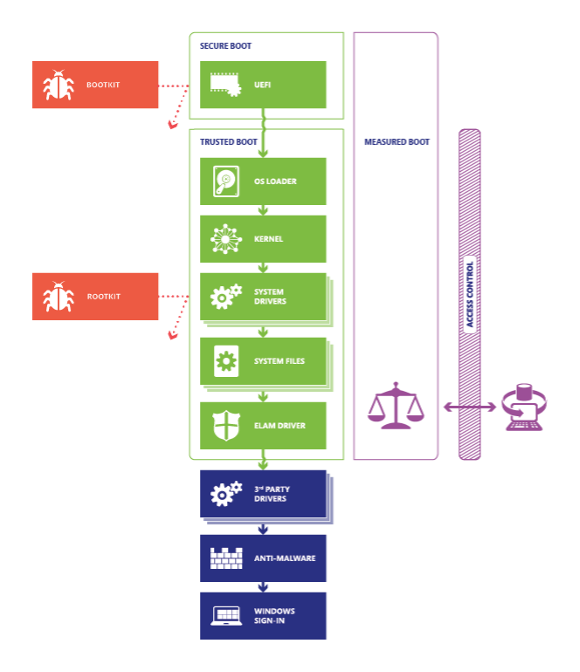

Secure Boot ist ein Sicherheitsmechanismus, der verhindert, dass nicht vertrauenswürdige Software beim Starten eines Computers geladen wird. Die Vertrauenskette basiert auf verschiedenen Schlüsseln und Datenbanken:

- Platform Key (PK): Der Hauptschlüssel, der die Kontrolle über Secure Boot besitzt und die Vertrauenskette startet.

- Key Exchange Key (KEK): Ermöglicht den Austausch und die Verwaltung weiterer Schlüssel und Zertifikate.

- Signature Database (DB): Enthält vertrauenswürdige Zertifikate und Hashes von erlaubter Software.

- Revocation Database (DBX): Listet zurückgezogene oder kompromittierte Zertifikate und Software auf.

Diese Komponenten bilden die Grundlage dafür, dass ausschließlich autorisierte Software während des Boot-Vorgangs ausgeführt wird.

Ablaufendes Zertifikat | Definition | Ablaufdatum |

Schlüsselaustauschschlüssel-ZS 2011 der Microsoft Corporation | Signiert Updates für DB und DBX. | Juni 2026 |

Microsoft Windows Production PCA 2011 | Signiert das Windows-Sofortladeprogramm | Oktober 2026 |

Microsoft UEFI CA 2011 | Signiert Startladeprogramme von Drittanbietern und EFI-Anwendungen | Juni 2026 |

Microsoft UEFI CA 2011 | Signiert Options-ROMs von Drittanbietern | Juni 2026 |

Tabelle 1: Ablauf des Windows-Secure-Boot-Zertifikats und Updates der Zertifizierungsstelle – Microsoft-Support

Secure Boot wurde erstmals mit Windows 8 als Schutzmaßnahme gegen die aufkommende Bedrohung durch Pre-Boot-Malware, auch als Bootkits bekannt, eingeführt. Heute ist es ein zentraler Bestandteil der Trusted-Boot-Sicherheitsarchitektur von Microsoft. Während der Initialisierung der Plattform authentifiziert Secure Boot verschiedene Module durch Überprüfung ihrer digitalen Signaturen. Dazu gehören UEFI-Firmwaretreiber, Bootloader, Anwendungen und Options-ROMs.

2. Ablaufende Zertifikate: Übersicht und Gründe

Im Jahr 2026 laufen mehrere Secure-Boot-Zertifikate ab. Betroffen sind insbesondere Zertifikate, die von Microsofts Root CAs ausgestellt wurden und seit Jahren als Basis der Vertrauenskette dienen. Der Hauptgrund für den Ablauf ist die Erhöhung der Sicherheit und die Anpassung an aktuelle kryptografische Standards, um Angriffsflächen zu minimieren.

Hinweis

Als Secure Boot mit Windows 8 eingeführt wurde, haben Microsoft und OEMs Geräte mit einer Reihe von Zertifikaten (CAs) ausgestattet, die festlegen, welcher Code beim Start als vertrauenswürdig gilt. Diese Zertifikate werden in der Firmware Ihres Geräts gespeichert und dienen zur Validierung von Updates und Startkomponenten. Die ursprünglichen Microsoft-Secure-Boot-Zertifikate aus dem Jahr 2011 laufen jedoch 2026 aus (Gültigkeitsdauer 15 Jahre). Wenn Ihr Gerät weiterhin auf diese Zertifikate angewiesen ist, kann es nach Ablauf der Gültigkeitsdauer keine Secure-Boot-Updates oder Sicherheitskorrekturen für Pre-Boot-Komponenten mehr empfangen. Dadurch könnte Ihr Gerät für neue Bedrohungen anfällig werden.

3. Technische Auswirkungen bei fehlendem Update

Wird das notwendige Update nicht durchgeführt, können verschiedene Szenarien eintreten:

- Der Boot-Vorgang schlägt fehl, da die abgelaufenen Zertifikate als nicht mehr vertrauenswürdig gelten.

- Geräte können in den Recovery-Modus wechseln oder gar nicht mehr starten.

4. Rollout-Strategie und operative Maßnahmen für IT-Admins

Microsoft empfiehlt für die Aktualisierung der Secure‑Boot‑Zertifikate einen mehrstufigen, kontrollierten Rollout‑Ansatz, um Ausfälle im Boot‑Prozess und Inkompatibilitäten frühzeitig zu vermeiden. Aufgrund der sicherheitskritischen Rolle von Secure Boot ist ein strukturiertes Vorgehen zwingend erforderlich.

Empfohlene Rollout-Strategie

Planung und Vorbereitung

Zu Beginn steht die vollständige Identifikation aller betroffenen Systeme, Plattformen und Szenarien. Dazu zählen physische Clients, virtuelle Maschinen, Spezialgeräte und Sonderkonfigurationen wie Dual‑Boot‑Systeme oder ältere Firmware‑Versionen. Voraussetzung für diese Phase sind aktuelle Systemdokumentationen sowie Backups der Secure‑Boot‑Konfiguration (PK, KEK, DB, DBX).

Testphase

Vor dem produktiven Einsatz müssen die neuen Zertifikate in einer kontrollierten Testumgebung validiert werden. Ziel ist es, mögliche Kompatibilitätsprobleme mit Firmware, Bootloadern, Sicherheitssoftware oder Drittanbieter‑Komponenten frühzeitig zu erkennen und zu bewerten.

Staged Rollout

Die Verteilung der aktualisierten Zertifikate erfolgt schrittweise. Microsoft empfiehlt, zunächst weniger kritische Systeme zu aktualisieren und erst nach erfolgreicher Validierung produktionskritische Geräte einzubeziehen. Dieser gestaffelte Ansatz reduziert das Risiko großflächiger Ausfälle erheblich.

Monitoring und Nachkontrolle

Während und nach dem Rollout ist eine kontinuierliche Überwachung essenziell. Neben dem erfolgreichen Abschluss der Updates müssen insbesondere Boot‑Verhalten, Systemstabilität und Secure‑Boot‑Status überwacht werden, um Abweichungen oder Fehler frühzeitig zu erkennen.

Konkrete Maßnahmen für IT‑Admins

Für die operative Umsetzung sollten IT‑Admins die folgenden Schritte verbindlich einplanen:

Bestandsaufnahme

Erfassung aller Secure‑Boot‑fähigen Systeme sowie Prüfung der aktuell eingesetzten Zertifikate und Firmware‑Stände

Testen

Durchführung von Test‑Updates in isolierten oder dedizierten Pilot‑Umgebungen, idealerweise mit repräsentativen Gerätetypen und Konfigurationen

Geplanter Rollout

Produktive Einführung der neuen Zertifikate nach erfolgreichem Test unter Berücksichtigung von Wartungsfenstern und Abhängigkeiten

Monitoring

Laufende Überwachung der Systeme nach dem Update, inklusive regelmäßiger Kontrolle der Secure‑Boot‑Konfiguration und des Systemstarts

Dokumentation

Vollständige Protokollierung aller durchgeführten Maßnahmen, Änderungen und aufgetretenen Probleme. Diese Dokumentation ist entscheidend für Audits, Troubleshooting und zukünftige Zertifikatswechsel.

Wichtige Voraussetzungen für die Bereitstellung

Damit die Secure‑Boot‑Zertifikatsupdates erfolgreich angewendet werden können, muss Secure Boot auf jedem betroffenen System aktiviert sein. Geräte mit deaktiviertem Secure Boot werden von der Bereitstellung ausgeschlossen.

Zusätzlich müssen die erforderlichen Registrierungsschlüssel vorab gesetzt werden, um den Update‑Prozess gezielt zu steuern und auszulösen. Ohne diese vorbereitenden Registry‑Konfigurationen erfolgt keine Aktualisierung der Secure‑Boot‑Zertifikate, des KEK oder des Boot‑Managers.

Secure‑Boot‑Registrierungsschlüssel

Pfad:

HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot

Registrierungsschlüssel | Bedeutung | Relevante Werte |

AvailableUpdates | Startet die Bereitstellung von Secure‑Boot‑Updates (Zertifikate, KEK, Boot‑Manager) | 0 / nicht gesetzt: Kein Update |

UEFICA2023Status | Status der Bereitstellung der neuen Secure‑Boot‑Zertifikate | Systemgesetzt (nur Monitoring) |

UEFICA2023Error | Fehlercode bei fehlgeschlagenem Secure‑Boot‑Update | Systemgesetzt (Troubleshooting) |

HighConfidenceOptOut | Opt‑out für automatisch angewendete High‑Reliability‑Buckets | 0 / nicht vorhanden: Aktiv |

MicrosoftUpdateManagedOptIn | Opt‑in für Microsoft‑verwalteten Secure‑Boot‑Rollout (CFR) | 0 / nicht vorhanden: Abgemeldet |

Tabelle 2: Secure Boot Status (vgl. Quelle)

Intune Policy

Erstellen Sie eine Konfigurationsrichtlinie, um den Update-Prozess für verwaltete Geräte zu übernehmen.

Gehen Sie zum Intune-Portal > Geräte > Konfiguration und erstellen Sie ein neues Einstellungskatalogprofil.

Suchen Sie im Einstellungswahlfeld nach „secure boot“ und wählen Sie die drei Einstellungen aus.

Aktivieren Sie die Einstellungen „Configure Microsoft Update Managed Opt In“ und „Enable Secureboot Certifiate Updates“. Weisen Sie das Profil der entsprechenden Gruppe zu.

Voraussetzungen:

- Backup für wichtige bzw. kritische Systeme

- Wenn BitLocker aktiviert ist, müssen die Wiederherstellungsschlüssel zugänglich sein (z. B. Backup in EntraID).

- Das Sicherheitsupdate vom Februar 2024 oder neuer muss installiert sein.

- Aktuellstes BIOS‑Update ist erforderlich, das das „Update von KEK- und DB‑Zertifikaten“ unterstützt.

- BIOS unterstützt bereits jetzt sehr häufige Updates der DBX‑Zertifikate

- TPM 2.0 (Standardanforderung für alle Geräte mit Windows 11).

- Automatisierter Prozess benötigt „diagnostische Daten“ (mindestens Basisebene), die an Microsoft gesendet werden.

- Mit dem Diagnostic Data Viewer (Suche nach „secure boot“) lassen sich gesendete Daten und bestehende Zertifikate einfach einsehen.

8. Fazit: Zusammenfassung und Handlungsbedarf

Der Zertifikatsablauf von Secure Boot im Jahr 2026 ist kein Routine‑Update, sondern ein kritischer Eingriff in die Vertrauenskette des Systemstarts. Ohne rechtzeitige Vorbereitung drohen nicht nur Update‑Blockaden, sondern im schlimmsten Fall nicht mehr startfähige Systeme.

IT‑Admins sind daher gefordert, jetzt zu handeln: betroffene Geräte identifizieren, Updates gezielt testen und den Rollout kontrolliert umsetzen. Wenn Sie die empfohlenen Maßnahmen konsequent umsetzen, stellen Sie den sicheren Betrieb Ihrer Windows‑Infrastruktur auch über 2026 hinaus sicher. Eine kontinuierliche Überwachung der Secure‑Boot‑Konfiguration bleibt dabei unverzichtbar.

Das könnte Ihnen auch gefallen

- Blog

- Case Studies

- Blog